임베디스 시스템의 펌웨어 보호에 대한 현황과 대책에 대해 설명한다.

PDF

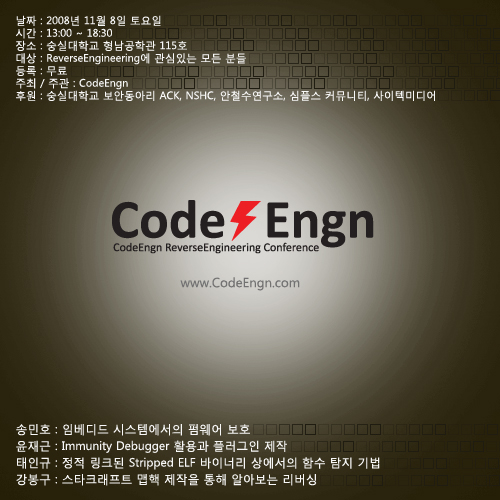

2008 CodeEngn Conference 02

날짜: 2008. 11. 8. SAT

장소: 숭실대학교 형남공학관 115호

주최 & 주관: CodeEngn [코드엔진]

협찬:

숭실대학교 보안동아리 ACK |

심플스 커뮤니티 |

(주)NSHC |

(주)Ahnlab |

(주)사이텍미디어

임베디드 시스템에서의 펌웨어 보호

송민호

Immunity Debugger 활용과 플러그인 제작

윤재근

Immunity Debugger에서 제공하는 플러그인에 대한 분석과 제작과정을 설명한다. File #1은 Immunity Debugger Python Script 이며 Alt + F3 으로 파일을 열어 실행한다. File #2는 immunity/pyCommand 에 설치 후 Immunity Debugger에서 커맨드창에 !pinball 명령 후 Alt+L > 실행(F9) 으로 실행한다. File #3은 시연에 쓰였던 파일이며 file #4는 FSG 2.0으로 패킹된 프로그램을 스크립트를 사용하여 OEP를 찾아가고 최종 도달한 OEP에 코멘트를 설정해 주는 데모 예제이다. File #5는 윈도우에서 기본 제공되고 있는 pinball 게임을 Immunity Debugger만의 독특한 형태인 pyCommand 프로그램으로 구현한 후킹 프로그램을 사용하여 게임시 임의의 점수를 더해주도록 조작해 보는 예제 동영상이다.

PDF

정적 링크된 Stripped ELF 바이너리 상에서의 함수 탐지 기법

태인규

Strip된 정적 링크된 ELF 바이너리에서 원래의 함수정보를 얻어내는 방법과 IDA SDK를 이용한 플러그인 제작을 설명한다. grayResolve 플러그인의 실행순서로는 1. 함수 이름을 복구하고자 하는 ELF 파일을 IDA로 로드한 뒤, Edit > Plugin 메뉴 또는 단축키 Alt + 1 을 통해 grayResolve 실행 2. 대상 파일이 컴파일될때 링크된 라이브러리 파일을 (예: libc.a) 지정해준다. 3. 찾고자 하는 함수 이름이 발견되지 않으면, 다른 라이브러리 파일을 대상으로 시도해보고 로그 파일을 분석한다.

PDF

Conference History

2007 CodeEngn Conference 01 | 2008 CodeEngn Conference 02 | 2009 CodeEngn Conference 03 | 2010 CodeEngn Conference 04 | 2011 CodeEngn Conference 05 | 2012 CodeEngn Conference 06 | 2012 CodeEngn Conference 07 | 2013 CodeEngn Conference 08 | 2013 CodeEngn Conference 09 | 2014 CodeEngn Conference 10 | 2014 CodeEngn Conference 11 | 2015 CodeEngn Conference 12 | 2016 CodeEngn Conference 13 | 2017 CodeEngn Conference 14 | 2018 CodeEngn Conference 15 | 2019 CodeEngn Conference 16 | 2021 CodeEngn Conference 17 | 2022 CodeEngn Conference 18 | 2023 CodeEngn Conference 19 | 2024 CodeEngn Conference 20 | 2025 CodeEngn Conference 21 | 2026 CodeEngn Conference 22

Related Links

CFP(Call for Papers) | CFP 제출 및 문의 | Github Repository (All Presentations at CodeEngn Conference) | Youtube | Sponsors