나는 누구인가? 여긴 어디지?

사이버보안 분야의 직업과 회사는 다양하다. 2007년 처음으로 정보보안커리어 로드맵이라는 주제로 발표를 하였고, 7년이 지났다. 그 때와 비교하여 사이버보안 분야의 직업과 회사는 어떻게 변화하였는지를 살펴보고, 현재 사이버보안 분야에서 선택할 수 있는 직업군과 근무할 수 있는 회사에 대해 설명한다. 끝으로, 사이버 보안 분야에서 직업과 회사를 선택할 때 어떻게 준비해야 하는지 간단한 팁과 어떤 사람이 될 것인지에 대한 이야기를 나눠본다.

PDF

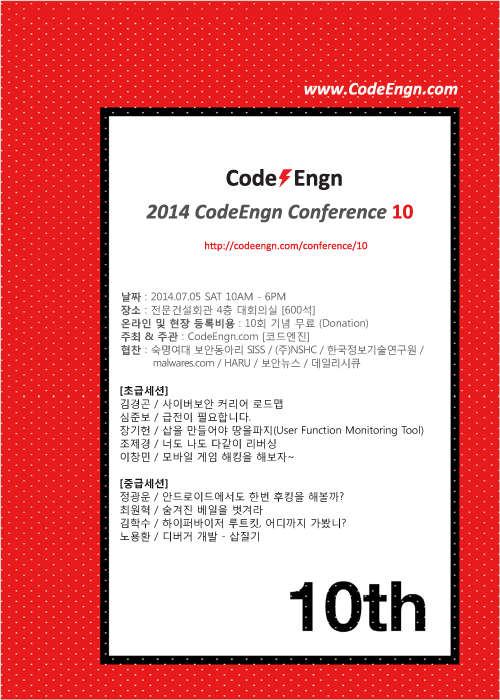

2014 CodeEngn Conference 10

날짜: 2014. 7. 5. SAT

장소: 서울 보라매공원 앞, 전문건설회관 4층 대회의실 [600석]

주최 & 주관: CodeEngn [코드엔진]

협찬:

숙명여대 보안동아리 SISS |

(주)NSHC |

한국정보기술연구원 |

malwares.com |

HARU |

보안뉴스 |

데일리시큐

사이버보안 커리어 로드맵

김경곤

급전이 필요합니다.

심준보

열혈 취약점 헌터들의 고분군투기!

취약점을 찾게되면 어떤 일이 벌어질까? 급전이 필요한 외롭고 찌질한 대한민국 해커들의 급전을 위한 취약점 찾기 여행기. 과연 우리는 취약점을 찾고 급전을 만들어 외롭고 찌질한 이 상황을 타개할 수 있을 것인가?

PDF

삽을 만들어야 땅을파지(User Function Monitoring Tool)

장기헌

함께 개발하실분!!

무작정 분석 할 파일을 열어 눈에 핏줄 세우고 허우적대다 지쳐 잠이든 당신의 모습에 눈물을 흘립니다. 동적분석에 기반한 분석 포인트 선정, 데이터 확인, 동작 과정 분석 등을 도와줄 “User Function Monitoring Tool” 도구를 소개합니다. 코드를 분석하는 당신! 당신의 소중한 여가 시간을 지켜드립니다.

PDF

너도 나도 다같이 리버싱

조제경

IDA 분석 정보를 공유합시다!

분석 할때 한명이 혼자서 모든 것을 다 하던 시대는 난독화되거나 대용량 바이너리에 의해 위기를 맞이하고 있다. 이를 위해 여러명의 분석가가 협업할 수 있는 솔루션을 제시하고 향후 코드엔진의 주요 서비스로 자리잡기 위한 방법을 이야기 하고자 한다.

PDF

모바일 게임 해킹을 해보자~ (Hacking on Android)

이창민

게임 해킹 어디까지 해봤니?

“저도 게임 해킹 참 좋아하는데요, 제가 한번 해보겠습니다!” 라고 말 할 수 있도록, 안드로이드 게임 동작원리를 파악하고 게임 해킹에 필요한 사전지식, 방법론, 방어기법에 대해서 알아본다.

PDF

안드로이드에서도 한번 후킹을 해볼까? (Hooking on Android)

정광운

앱의 라이브러리를 내맘대로~

후킹은 이미 분석이나 개발등 다양한 목적으로 많이 사용되고 있다. 기존의 함수 후킹을 ARM 아키텍처 환경인 안드로이드에서 어떻게 구현했는지에 대해 알아보고 구현된 도구를 통해 안드로이드 환경에서 후킹을 어떻게 활용할 수 있는지에 대해 알아본다.

PDF

숨겨진 베일을 벗겨라

최원혁

암호 알고리즘 사용의 취약점

디지털 포렌식 분야는 삭제된 파일을 복구하고 숨겨진 사용자의 흔적을 찾아내는 것만이 전부가 아니다. 삭제되지 않은 암호화 된 문서를 해독하는 것 역시 디지털 포렌식의 한 분야라고 할 수 있다. 하지만, 암호화 된 문서를 해독하는 방법을 단순히 Brute Force 방법에만 의존할 수 없다. 이는 하나의 문서를 해독하는데 엄청난 시간을 요하기 때문이다. 따라서 이 발표에서는 암호화 된 문서의 암호 알고리즘 사용의 취약점을 통해 빠른 시간내에 암호를 찾아 문서를 해독하는 방법을 알아본다.

PDF

하이퍼바이저 루트킷, 어디까지 가봤니?

김학수

가상화에 관심있으신 분들을 위한!!

VMWare, Parallels, GoogleDrive 등 우리가 사용하고 있는 많은 프로그램에는 Hypervisor 기술이 들어가 있다. 이 기술은 Ring-1이므로 CPU에서 제공하는 명령어로 커널보다 높은 권한으로 동작하며 이러한 hypervisor를 hooking하여 만들어지는 Hypervisor Rootkit은 Ring 1에 있는 hypervisor를 hooking하여 감염시켜 자신이 원하는 동작을 하는 것을 말한다. 해당 Rootkit을 이용하여 백신탐지 우회부터 클라우드 시스템 감염까지 가능하다는 것을 시연과 시나리오를 통해 알아본다.

PDF

디버거 개발 - 삽질기

노용환

MS 에게 속았어요

Windows 운영체제가 지원하는 디버거 지원 기능들과 브랜치 트레이서를 구현하기 위한 몇 가지 방법들을 소개하고, Windows 커널에 이미 구현되어있는 하드웨어 기반 브랜치 트레이서 코드 분석과 여기에 존재하는 의도된(?) 버그를 살펴본다.

PDF

Conference History

2007 CodeEngn Conference 01 | 2008 CodeEngn Conference 02 | 2009 CodeEngn Conference 03 | 2010 CodeEngn Conference 04 | 2011 CodeEngn Conference 05 | 2012 CodeEngn Conference 06 | 2012 CodeEngn Conference 07 | 2013 CodeEngn Conference 08 | 2013 CodeEngn Conference 09 | 2014 CodeEngn Conference 10 | 2014 CodeEngn Conference 11 | 2015 CodeEngn Conference 12 | 2016 CodeEngn Conference 13 | 2017 CodeEngn Conference 14 | 2018 CodeEngn Conference 15 | 2019 CodeEngn Conference 16 | 2021 CodeEngn Conference 17 | 2022 CodeEngn Conference 18 | 2023 CodeEngn Conference 19 | 2024 CodeEngn Conference 20 | 2025 CodeEngn Conference 21 | 2026 CodeEngn Conference 22

Related Links

CFP(Call for Papers) | CFP 제출 및 문의 | Github Repository (All Presentations at CodeEngn Conference) | Youtube | Sponsors