Stack 의 기본적인 개념 설명과 NASM 어셈블러 사용법 설명, 다양한 Calling Convention에 대해 예제를 통해 설명한다.

PDF

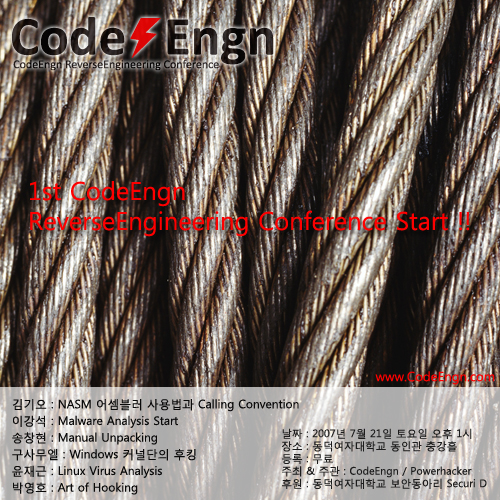

2007 CodeEngn Conference 01

날짜: 2007. 7. 21. SAT

장소: 동덕여자대학교 동인관 충강홀

주최 & 주관: CodeEngn [코드엔진], PowerHacker

협찬:

동덕여자대학교 보안동아리 Securi D

NASM 어셈블러 사용법과 Calling Convention

김기오

Malware Analysis Start

이강석

악성코드의 정의, 악성코드 분석을 하려고 했을때 공부해야 할 것들 코드의 기본적인 제작방법 루틴 설명 / 발전하는 악성코드 제작 프로그램 악성코드 분석에 앞서 분석환경 구축설명 간단한 악성코드 분석과 발표자가 제작한 AntiVirus 프로그램 설명 악성코드 탐지방법 설명등에 대해서 설명한다.

PDF

Manual Unpacking

송창현

Packing, Unpacking의 구조와 원리, 기본적인 Manual Unpacking 소개. Unpacking을 방해하는 다양한 Anti ReverseEngineering 과 Protector Unpacking 등에 대해 설명한다.

PDF

Linux Virus Analysis

윤재근

리눅스 바이러스인 Sickabs.dr에 대해 각 함수별 상세 분석 설명과 이를 C 언어로 구현하여 설명한다. File #1은 Sickabs.dr 바이러스를 C로 복원한 파일이고, File #2는 Sickabs.dr 바이러스 백신이다.

PDF

Art of Hooking

박영호

ActiveX Binary 조작 및 후킹 ActiveX Binary 조작을 하지않는 범용적 COM 후킹 키보드 후킹은 크래커가 가장 직관적으로 접근하는 해킹수단 등에 대해서 설명하고 ActiveX의 COM에 대해 알아본다. (키보드 후킹의 한계는 사용자 입력을 예상하기 힘들고 정확히 어떤 행동 중인지 포착하는 인공지능적 해킹이 어려운 점이 있다.)

PDF

Conference History

2007 CodeEngn Conference 01 | 2008 CodeEngn Conference 02 | 2009 CodeEngn Conference 03 | 2010 CodeEngn Conference 04 | 2011 CodeEngn Conference 05 | 2012 CodeEngn Conference 06 | 2012 CodeEngn Conference 07 | 2013 CodeEngn Conference 08 | 2013 CodeEngn Conference 09 | 2014 CodeEngn Conference 10 | 2014 CodeEngn Conference 11 | 2015 CodeEngn Conference 12 | 2016 CodeEngn Conference 13 | 2017 CodeEngn Conference 14 | 2018 CodeEngn Conference 15 | 2019 CodeEngn Conference 16 | 2021 CodeEngn Conference 17 | 2022 CodeEngn Conference 18 | 2023 CodeEngn Conference 19 | 2024 CodeEngn Conference 20 | 2025 CodeEngn Conference 21 | 2026 CodeEngn Conference 22

Related Links

CFP(Call for Papers) | CFP 제출 및 문의 | Github Repository (All Presentations at CodeEngn Conference) | Youtube | Sponsors