오픈소스 인공위성 지상국 리버싱과 보안 연구

현대 사회가 뉴스페이스 시대에 접어들면서 위성과 지상국의 소프트웨어 및 통신 프로토콜의 보안 중요성이 대두되고 있습니다. 본 연구에서는 오픈소스 지상국 구조를 리버스 엔지니어링하고, Sniffing을 통한 인공위성 패킷 도청, SDR를 통한 인공 위성 악성 Spoofing 신호 생성 등 진행한 위성 보안 연구 경험을 공유드립니다.

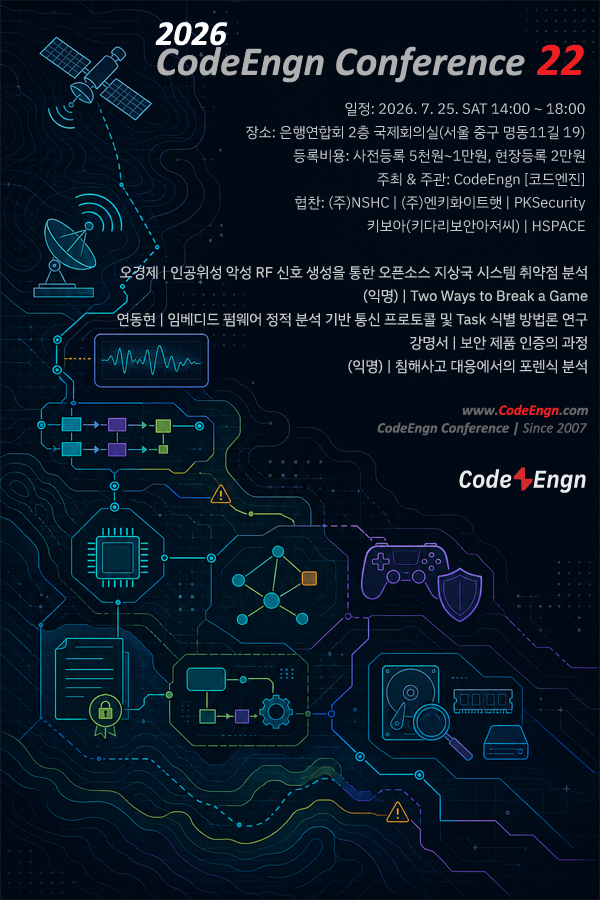

2026 CodeEngn Conference 22

일정: 2026. 7. 25. SAT 14:00 ~ 18:00

장소: 은행연합회 2층 국제회의실(서울 중구 명동11길 19)

등록비용: 사전등록 학생 5천원, 직장인 1만원 | 현장등록 공통 2만원

주최 & 주관: CodeEngn [코드엔진]

협찬: (주)NSHC | (주)엔키화이트햇 | PKSecurity | 키보아(키다리보안아저씨) | HSPACE

공지사항

- 컨퍼런스에 일찍 오신 분들께 선착순으로 소정의 굿즈(코드엔진 키링)를 드립니다.

- 컨퍼런스룸은 테이블 없이 의자로만 배치를 하였습니다.

- 발표자의 개인사정으로 "OpenClaw를 활용한 자연어 기반 자율 공격 시스템 연구" 발표는 다음 코드엔진 컨퍼런스 일정으로 연기하였습니다.(2026.05.28.)

사전등록

- 사전등록 기간은 7월 10일까지이며 학생은 5천원, 직장인은 1만원입니다.

* 학생: 초등학생 ~ 대학생, 취업 전 청소년, 휴가중인 군인

* 직장인: 직장인, 대학원생

현장등록

- 현장등록 시 학생, 직장인 구분없이 2만원입니다.

인공위성 악성 RF 신호 생성을 통한 오픈소스 지상국 시스템 취약점 분석

오경제

Two Ways to Break a Game

(익명)

게임을 조작하는 두 가지 기술과 Anti-Cheat Arms Race

게임을 깨는 방법은 생각보다 단순합니다. 게임의 로직을 바꾸거나, 플레이어를 모방하는 것입니다. 하지만 그 방식은 더 이상 단순하지 않습니다. 치트는 점점 흔적을 남기지 않는 방향으로 진화하고 있으며, 매크로는 사람과 구별하기 어려운 수준에 이르고 있습니다. 본 발표는 이 두 가지 관점을 중심으로 게임 어뷰징의 진화와 Anti-Cheat Arms Race의 현재를 다룹니다.

임베디드 펌웨어 정적 분석 기반 통신 프로토콜 및 Task 식별 방법론 연구

연동현

LLM아 Stripped Binary 에서 함수 찾아줘

심볼이 제거된(Stripped) 희소 아키텍처 환경은 펌웨어의 함수 복원과 동작 흐름 분석에 큰 장벽이 됩니다. 본 발표에서는 이를 극복하기 위한 생성형 AI 기반 프레임워크 LEAF를 소개합니다. LEAF는 상향식 호출 그래프 분석과 문맥 전파를 통해 하위 함수의 의미를 상위로 전달하며 전체 기능 단위를 정밀하게 추론합니다. 실제 AVR32 위성 펌웨어 분석을 통해 암호·통신 등 주요 라이브러리를 87% 이상의 정확도로 식별한 사례를 공유하며, 개별 함수를 넘어 주요 기능을 Task 단위로 재구성하는 실전 분석 전략을 다룹니다.

Blog

보안 제품 인증의 과정

강명서

CC 인증으로 읽어보는 보안 요구사항과 인증 준비과정

“우리가 만든 보안 제품은 정말 안전한가?” 이 질문에 대한 국제적인 해답인 CC 인증에 대해 소개합니다. CC 인증은 어렵고 까다롭다는 편견을 깨기 위한 입문 가이드로, 인증의 필요성부터 준비 과정을 설명합니다. CC 인증의 기본 개념부터 실제 평가 프로세스를 단계별로 짚어보고, EAL2 등급 인증을 위해 필요한 9종의 문서 작성 노하우와 실무에서의 경험을 공유합니다.

침해사고 대응에서의 포렌식 분석

(익명)

침해사고 대응 현장에서의 포렌식 분석 사례

침해사고 대응 현장에서 발생하는 포렌식 수집/분석 단계의 흔한 실수와 그로 인한 증거 손실, 분석 오류 사례를 정리합니다. 라이브 응답, 메모리/디스크 이미징, 파일시스템별 특수 케이스, 볼륨 매니저 환경에서의 함정을 실제 분석 경험과 공개 가능한 사례 중심으로 다룹니다.

Conference History

2007 CodeEngn Conference 01 | 2008 CodeEngn Conference 02 | 2009 CodeEngn Conference 03 | 2010 CodeEngn Conference 04 | 2011 CodeEngn Conference 05 | 2012 CodeEngn Conference 06 | 2012 CodeEngn Conference 07 | 2013 CodeEngn Conference 08 | 2013 CodeEngn Conference 09 | 2014 CodeEngn Conference 10 | 2014 CodeEngn Conference 11 | 2015 CodeEngn Conference 12 | 2016 CodeEngn Conference 13 | 2017 CodeEngn Conference 14 | 2018 CodeEngn Conference 15 | 2019 CodeEngn Conference 16 | 2021 CodeEngn Conference 17 | 2022 CodeEngn Conference 18 | 2023 CodeEngn Conference 19 | 2024 CodeEngn Conference 20 | 2025 CodeEngn Conference 21 | 2026 CodeEngn Conference 22

Related Links

CFP(Call for Papers) | CFP 제출 및 문의 | Github Repository (All Presentations at CodeEngn Conference) | Youtube | Sponsors